Способы идентификации личности человека

Наступили времена, когда дактилоскопия, сканирование сетчатки глаза или особенности голоса из шпионских атрибутов перешли к обеспечению безопасности и комфорта в различных сферах современной жизни. Речь идет о биометрических технологиях.

Идентификация личности по биометрическим параметрам

Биометрией называется совокупность способов и устройств для идентификации человека, которые основаны на его уникальных физиологических или поведенческих характеристиках.

Этот вид идентификации может применяться для предотвращения запрещенного доступа в здания, к компьютерам, банкоматам, мобильным телефонам и так далее.

Биометрические свойства это:

- отпечатки пальцев;

- геометрия лица;

- радужная оболочка глаз;

- рисунок сетчатки;

- голос;

- почерк;

- печать на клавиатуре;

- узор вен на руках и др.

Преимущества биометрической идентификации

Биометрическая защита дает больший эффект по сравнению, например, с использованием паролей, смарт-карт, PIN-кодов, жетонов или технологии инфраструктуры открытых ключей. Это объясняется возможностью биометрии идентифицировать не устройство, но человека.

Обычные методы защиты чреваты потерей или кражей информации, которая становится открытой для незаконных пользователей. Исключительный биометрический идентификатор, например, отпечатки пальцев, является ключом, не подлежащим потере.

Классификация способов биометрии

По типу используемой информации биометрическая идентификация делится на:

- Статические способы, основанные на уникальных свойствах, данных человек от рождения и неотъемлемых от него. Физиологические показатели (геометрия ладони или папиллярный узор пальцев) являются неизменными для человека’

- Динамические способы, основанные на поведенческой (то есть динамической) характеристике личности. Эти особенности характерны для подсознательных движений при воспроизведении каких-либо действий (речи, подписи, динамики клавиатурного набора). Такие поведенческие характеристики испытывают влияние управляемых и не очень управляемых психических факторов. Из-за их переменчивости биометрические образцы должны обновляться при их использовании.

Далее будут рассмотрены способы биометрической идентификации, соответствующие видам перерабатываемой информации.

[media=http://www.youtube.com/watch?v=e3Gt3ZmuiW4&feature=player_embedded]

Биометрические данные как способ идентификации личности

Библиографическое описание:

Варлатая, С. К. Биометрические данные как способ идентификации личности / С. К. Варлатая, Н. С. Рудных, В. М. Лужин. — Текст : непосредственный // Молодой ученый. — 2016. — № 7 (111). — С. 49-51. — URL: https://moluch.ru/archive/111/27402/ (дата обращения: 02.09.2020).

Ключевые слова: информационная безопасность, информационная система, биометрическая защита информации, идентификация личности.

Кто владеет информацией, тот владеет миром

Натан Ротшильд

Целью данной статьи является анализ современных средств идентификации личности и выяснение плюсов и минусов различных методов.

В связи с развитием технологий и ростом прогресса количество и качество информации стремительно возрастает, и хранить ее только лишь в человеческой памяти не представляется возможным. На помощь человеку приходят современные системы хранения и обработки информации. Сохраняя информацию на каком-либо носителе, невозможно быть уверенным в том, что она не попадет к третьим лицам. Роль информационной безопасности в различных информационных системах постоянно растет, что является одной из важнейших характеристик информационной системы. Актуальной становится необходимость контролировать доступ к информационным ресурсам. Существует несколько основных систем контроля доступа:

Считыватели штрих-кодов;

Считыватели ключа «тач-мемори»;

Кодонаборные устройства;

Считыватели бесконтактных смарт-карт;

Биометрические считыватели.

Считыватели различных карт и ключей получили широкое распространение, но у них всех есть один неоспоримый минус: они регистрируют «проход» карточки (ключа), а не человека. То есть любой, кто завладеет данным ключом, может иметь доступ к информации. Несомненно, более высокий уровень безопасности будут обеспечивать биометрические сканеры, использующие для идентификации личности биометрические признаки. Такие устройства все еще остаются довольно дорогими и сложными в реализации, поэтому используются только на особо важных объектах доступа.

Биометрические технологии основаны на биометрии, т. е. на измерении уникальных параметров отдельного человека. Этими параметрами могут быть как признаки, полученные при рождении (ДНК, сетчатка глаза, отпечатки пальцев), так и приобретенные (например, почерк или голос).

У всех биометрических систем похожая схема работы. Она состоит их четырех стадий, представленных на рисунке 1.

Рис. 1. Алгоритм работы биометрической системы

Прежде всего система запоминает представленный образец биометрического параметра. Иногда эту операцию необходимо повторить несколько раз для того, чтобы система составила наиболее общее изображение данной биометрической характеристики. Полученная информация обрабатывается и преобразовывается в математический вид. Система может запросить ключ, карту или PIN, чтобы привязать к нему биометрический параметр. Биометрический параметр представляет собой битовую последовательность, которая является уникальной для каждого человека, имеющего доступ к объекту. При попытке доступа считывается биометрическая характеристика и преобразовывается в математический код. Именно этот код и сравнивается с той битовой последовательностью, хранящейся в памяти компьютера.

Для идентификации существует два метода: статический и динамический. Наиболее распространены статические методы, как более простые в реализации. Рассмотрим основные способы статической идентификации.

Идентификация по отпечатку пальца. Основана на особенности расположения папиллярных линий на подушечках пальцев человека. Эта технология стала самой популярной в сравнении с другими способами биометрической аутентификации.

Идентификация по форме ладони. Метод основан на фиксации очертания кистей рук. Камеры и несколько подсвечивающих диодов включаются поочередно и фиксируют различные проекции, создавая трехмерный образ.

Идентификация по сетчатке глаза. Точное название данного метода идентификация по рисунку кровеносных сосудов глазного дна. Глазное дно подсвечивается и сканируется, когда человек смотрит на удаленную световую точку.

Идентификация по радужной оболочке глаза. Для сканирования радужной оболочки глаза существуют специальные камеры малых размеров со специальным программным обеспечением. Распознавание происходит в несколько этапов. Сначала камера фокусируется на лице человека и выделяет очертания глаза. Затем на изображении глаза выделяет рисунок его радужной оболочки, который распознается и преобразовывается в код. Сейчас это также популярный метод с рекордно низкой вероятностью ошибки (1:1000000). [3]

Кроме вышеперечисленных, существуют и другие методы, такие как по ДНК, по форме уха, по очертанию лица, по термограмме лица, по расположению вен на лицевой стороне ладони и др.

Динамические методы построены на подсознательном выполнении каких-либо действий. К ним можно отнести голос, одну из старых технологий, распознавание которого происходит благодаря измерению различных сочетаниях частотных и статических составляющих; почерк: чаще всего идентификация происходит по подписи человека.

Одним из достижений, способствующих раскрытию и расследованию преступлений, на сегодняшний день является возможность применения для идентификации личности паспортов с биометрическими данными.

В РФ в первую очередь речь идет о заграничных паспортах нового поколения, дабы обеспечить безопасность граждан за рубежом.

Главной особенностью таких документов является микрочип, вмонтированный в последнюю страницу такого паспорта. Он содержит цветную цифровую фотографию владельца, все данные, вписанные в паспорт, отпечатки пальцев, скан радужной оболочки глаза, электронную подпись. Такой чип нельзя достать из паспорта и переставить в другой, при попытке извлечения отпадает передающая антенна. [6]

С 1 января 2007 года вошел в действие национальный стандарт ГОСТ 52633–2006 «Защита информации. Техника защиты информации. Требования к средствам высоконадежной биометрической аутентификации».

В нём формулируются требования к средствам высоконадежной биометрической аутентификации на базе больших и сверхбольших многослойных искусственных нейронных сетей с большим числом входов и большим числом выходов.

Эффективность биометрической защиты крайне велика, т. к. позволяет точно идентифицировать личность, и вероятность несанкционированного доступа при такой защите крайне мала и составляет не более 0,1–0,0001 %.

Таким образом, на основе проведенного анализа современных способов идентификации личности можно сделать вывод, что для общественных малозатратных бюджетных организаций, таких как школы, университеты вполне реально использовать методы идентификации простые в своей реализации, которые легко будут внедрены в систему. Это может быть идентификация по отпечатку пальца или форме ладони. Для объектов, имеющих большое значение для безопасности государства следует применять методы идентификации, исключающие вероятность ошибки. Так, к примеру, для раскрытия преступлений целесообразно использовать метод идентификации по сетчатке глаза, радужной оболочке или ДНК.

Литература:

- Лакин Г. Ф. Биометрия — Москва «Высшая школа», 1990–351 с.

- Двоеносова Г., Двоеносова М., http://www.top-personal.ru/issue.html?2039 — Биометрия как наука, метод и способ документирования.

- Дегтярева А, Вежневец В, http://cgm.computergraphics.ru/content/view/61 — Методы идентификации личности по радужной оболочке глаза.

- Злотник Е. Touch Memory — новый электронный идентификатор // Монитор, 1994.

- http://www.cnews.ru/reviews/free/gov2011/articles/article18.shtml — Биометрические паспорта в России.

Основные термины (генерируются автоматически): биометрический параметр, сетчатка глаза, радужная оболочка глаза, идентификация, метод идентификации, информационная система, форма ладони, система, радужная оболочка, отпечаток пальцев, отпечаток пальца, ключ, PIN, информационная безопасность, идентификация личности, глазное дно, высоконадежная биометрическая аутентификация, вероятность ошибки, битовая последовательность, биометрическая характеристика.

Способы, используемые органами государственной власти для идентификации пользователей в сети Интернет

Библиографическое описание:

Семенский, Н. С. Способы, используемые органами государственной власти для идентификации пользователей в сети Интернет / Н. С. Семенский. — Текст : непосредственный // Актуальные вопросы юридических наук : материалы IV Междунар. науч. конф. (г. Чита, апрель 2018 г.). — Чита : Издательство Молодой ученый, 2018. — С. 7-10. — URL: https://moluch.ru/conf/law/archive/284/14042/ (дата обращения: 02.09.2020).

Ключевые слова: идентификация, сеть Интернет, паспорт, персональные данные, гражданин, пользователь, информационные технологии

С развитием информационных технологий, миллионы людей по всему миру получили доступ в глобальную компьютерную сеть Интернет. Аналитическое агентство по учету статистических показателей We Are Social и всемирно известная SMM-платформа Hootsuite создали глобальный отчет о рынке информационных услуг на 2018 год. По опубликованным данным аналитического агентства, можно с уверенностью сказать, что более 50 % населения планеты, хотя бы один раз в своей жизни заходили в сеть Интернет и более 250 миллионов человек сделали это в 2017 году. На начало 2018 года количество пользователей сети Интернет превысило историческую отметку в 4 миллиарда пользователей по всему миру.

Что касается российской аудитории «всемирной паутины» то здесь также наблюдается существенный рост. Только за 2017 год количество пользователей увеличилось на 5 миллионов человек и превысило 90 миллионов, из них 85 % выходят в глобальную компьютерную сеть Интернет ежедневно. Больше удивляет даже не эта внушительная цифра, а то что в среднем каждый россиянин проводит в Интернете около 6,5 часов в сутки, большую часть времени россияне проводят с мобильных устройств [5].

Внимательно изучая эти статистические данные, можно легко прийти к выводу, что вопросы идентификации пользователей в сети Интернет, уже давно волнуют органы государственной власти Российской Федерации, Интернет-предпринимателей и самих граждан. Так как Интернет используется не только для общения, обмена информацией, прослушивания музыки, фильмов, но и для переводов денежных средств, оплаты покупок в сети Интернет, коммунальных платежей, государственных услуг и т. д. Учитывая большое количество времени, которое россияне проводят в Интернете, это становится не просто способом развлечения, а способом, когда виртуальная жизнь прочно входит в жизнь реальную и становится неотделимой от нее.

Идентификация пользователей — это набор способов, методик, специальных средств, позволяющих получить всю необходимую информацию о пользователях сети Интернет. Многие ученые физики, программисты, юристы высказывались относительно способов идентификации пользователей. В частности, Бессонова Е. Е., Зикратов И. А., Колесников Ю. Л., Росков В. Ю. предлагают использовать для определения личности человека следующие технологические параметры: IP адрес пользователя, данные Cookie записей, которые остаются на компьютере при посещении того или иного сайта в Интернете, технологии Java, Flash, Javascript и т. д. [6, с. 79]

Все это безусловно является важным и необходимым при точном и подробном исследовании личности человека в Интернете, если требуется 100 % точность в идентификации, но нужно понимать, что вышеприведенные способы будут отнимать много времени и сил на изучение, в то время, когда в нашем быстроменяющемся мире идентификацию пользователя нужно проводить в течение нескольких минут. Поэтому в данной статье не будут рассматриваться сложные методики вычисления пользователей в сети Интернет при помощи IP адреса, Cookie записей, MAC адреса (уникального идентификатора присваиваемого каждой единице оборудования), технических параметров компьютера пользователя и т. д.

Так как идентификация пользователей с участием интернет-провайдеров осуществляется с момента появления «всемирной паутины» и происходит в большинстве случаев быстро и эффективно по запросу уполномоченных (правоохранительных) органов. То есть интернет-провайдер знает о пользователе Интернета такую информацию как ФИО, место жительства (эта информация становится известна на основании заключенного договора на предоставление услуг по доступу в Интернет между пользователем и провайдером), история поисковых запросов, посещений пользователя.

В случае запроса правоохранительных органов по решению суда интернет-провайдер предоставляет всю доступную информация о пользователе сети Интернет, предоставляя возможность узнать его личность, работу, интересы, место жительства и т. д. Но так как правоохранительные органы прибегают к такому методу идентификации лишь в исключительных случаях, нас будут интересовать более простые и популярные методы идентификации пользователей в сети Интернет на территории Российской Федерации. К таким часто используемым способам идентификации пользователей относятся:

- Паспорт гражданина Российской Федерации;

- Страховой номер индивидуального лицевого счёта;

- Водительское удостоверение;

- Документы об образовании, военный билет, ИНН и др.

Самым распространенным, действенным и эффективным способом для определения личности гражданина является предъявление документа, удостоверяющего личность (паспорт). Каждый человек, достигший 14 летнего возраста, хотя бы раз в своей жизни предъявлял паспорт в государственных или муниципальных учреждения, в учебных заведениях, магазинах и т. д. Тот же принцип работает и в глобальной компьютерной сети Интернет. Например, для регистрации в сервисе государственных услуг Российской Федерации www.gosuslugi.ru необходимо предоставить отсканированные страницы паспорта, где будут видны ФИО, фото, серия и номер паспорта, место жительства гражданина для удостоверения его личности. В некоторых случаях Интернет-сайты для прохождения процедуры идентификации личности гражданина просят сделать фото с паспортом в руке, где должно быть видно лицо человека и его паспортные данные, во избежание случаев мошенничества в профессиональных графических редакторах таких как: Photoshop, GIMP, Paint.

Паспорт удобен тем, что в нем содержится вся необходимая информация о человеке: не только его ФИО, но и такие сведения, как воинская обязанность (для мужчин), семейное положение, сведения о детях. Лица, которым исполнилось 14 лет и которые проживают на территории Российской Федерации, должны получить паспорт [4].

Эта норма законодательства интересна тем, что в случае совершения покупок в сети Интернет или регистрации на сайтах государственных услуг, процесс происходит вне поля видимости владельца сайта. И может произойти курьезный случай, при котором маленький ребенок получит доступ к компьютеру и попытается заказать (оформить) дорогостоящую покупку, не имея на то необходимой сделкоспособности [1]. При регистрации на сайтах предоставляющие государственные услуги, а также в интернет-магазинах работают операторы и менеджеры, обслуживающие клиента, которые могут запросить паспортные данные гражданина, чтобы удостоверится в его сделкоспособности. Это является одним из профилактических факторов для предотвращения к осуществлению сделок лиц, не имеющих необходимой сделкоспособности.

Другим эффективным средством для идентификации пользователей в сети является страховой номер индивидуального лицевого счёта. СНИЛС интересен тем, что в нем указываются помимо страхового номера такие данные как: ФИО гражданина, дата и место рождения, пол, гражданство [3]. Рассматриваемый ранее сайт www.gosuslugi.ru для углубленного процесса верификации аккаунта просит предоставить данные СНИЛС, что подтверждает его значимость и необходимость в вопросе идентификации пользователей в глобальной компьютерной сети Интернет.

Рис. 1. Паспорт и СНИЛС

Водительское удостоверение, документ об образовании, военный билет также может являться способом идентификации. Например, Трудовой кодекс Российской Федерации установил правило, согласно которому гражданин, который устраивается на работу, должен предоставить паспорт, трудовую книжку (не во всех случаях обязательно предоставление данного документа), военный билет (приписное удостоверение), документ об образовании и т. д. [2] Но подобные способы идентификации пользователей в сети Интернет используются редко.

Стоит еще вспомнить о таком способе идентификации как предоставление данных ИНН — индивидуального номера налогоплательщика. Каждый гражданин, получающий доход, обязан выплачивать определенную сумму в виде налогов. Это же касается и граждан других государств, которые проживают на российской территории и получают здесь какие-либо доходы. ИНН присваивается не только физическим, но и юридическим лицам — различным компаниям, организациям, фондам, товариществам и др. С помощью ИНН сотрудники налоговой службы могут быстро разыскать все интересующие их сведения о каждом налогоплательщике. Данный способ является точным хотя бы потому что у каждого гражданина Российской Федерации уникальный индивидуальный номер налогоплательщика, второго такого номера не существует. Тем не менее такой способ охватывает не всех граждан, проживающих на территории России. В частности, несовершеннолетние лица (т. е. не достигшие 18 летнего возраста) по тем или иным причинам могут еще не получить ИНН в налоговой службе, что существенно снижает круг лиц, которых можно идентифицировать через индивидуальный номер налогоплательщика.

Таким образом, паспорт гражданина Российской Федерации является основным инструментом для быстрой и точной идентификации пользователей в глобальной компьютерной сети Интернет. Благодаря тому, что паспорт получают все граждане, достигшие 14 летнего возраста его можно назвать универсальным инструментом, который позволит в считанные минуты проверить личность гражданина. Надо отметить, что данный способ не дает 100 % точности при идентификации пользователей в сети Интернет, так как всегда существует небольшая вероятность, что недобропорядочные граждане захотят отправить недостоверные паспортные данные, используя графические редакторы для изменения своих персональных данных. В этом случае следует проверить паспортные данные в форме электронного запроса на сайте МВД России по вопросам миграции и выяснить значится ли серия и номер паспорта среди недействительных [7].

Если эта проверка удостоверит, что паспорт среди недействительных не значится, можно дополнительно запросить у гражданина сделать фото с паспортом в руке, где будут видны паспортные данные (ФИО, фото, серия и номер паспорта) гражданина. Дополнительно можно запросить документы: СНИЛС, ИНН, документ об образовании, водительское удостоверение. Это позволит существенно снизить риск того, что гражданин использует недостоверные данные и повысить точность идентификации пользователя в глобальной компьютерной сети Интернет.

Литература:

- Гражданский кодекс Российской Федерации (часть первая) от 30.11.1994 № 51-ФЗ (ред. от 29.12.2017). // Собрание законодательства РФ. — 05.12.1994. ‒ № 32. — Ст. 3301.

- Трудовой кодекс Российской Федерации от 30.12.2001 № 197-ФЗ (ред. от 05.02.2018). // Собрание законодательства РФ. — 07.01.2002. — № 1 (ч. 1). — ст. 3.

- Федеральный закон от 01.04.1996 № 27-ФЗ (ред. от 28.12.2016) «Об индивидуальном (персонифицированном) учете в системе обязательного пенсионного страхования». // Собрание законодательства РФ. — 01.04.1996. — № 14. — ст. 1401.

- Постановление Правительства РФ от 08.07.1997 № 828 (ред. от 18.11.2016) «Об утверждении Положения о паспорте гражданина Российской Федерации, образца бланка и описания паспорта гражданина Российской Федерации». // Собрание законодательства РФ. ‒ 14.07.1997. ‒ № 28. ‒ ст. 3444.

- Интернет 2017–2018 в мире и в России: статистика и тренды // WebCanape. URL: https://www.web-canape.ru/business/internet-2017–2018-v-mire-i-v-rossii-statistika-i-trendy/ (дата обращения: 23.03.2018).

- Бессонова Е. Е., Зикратов И. А., Колесников Ю. Л., Росков В. Ю. Способ идентификации пользователя в сети Интернет // Научно-технический вестник информационных технологий, механики и оптики. — 2012. — № 3. — С. 79.

- Проверка по списку недействительных российских паспортов // Главное управление по вопросам миграции МВД России. URL: http://xn--b1afk4ade4e.xn--b1ab2a0a.xn--b1aew.xn--p1ai/info-service.htm?sid=2000 (дата обращения: 23.03.2018).

Основные термины (генерируются автоматически): Интернет, Российская Федерация, глобальная компьютерная сеть, идентификация пользователей, гражданин, данные, паспорт, водительское удостоверение, военный билет, летний возраст.

Похожие статьи

Идентификация личности пользователя в интернете

Идентификация личности пользователя в интернете. Автор: Рудниченко Алексей Константинович.

Существуют десятки причин, по которым пользователю могут быть недоступны его данные… Анализ российского рынка социальных сетей в целях развития…

Проблемы расследования преступлений, связанных с получением…

Способы, используемые органами государственной власти для… Российская Федерация, Интернет, глобальная компьютерная сеть, идентификация.

Особенности идентификации (установления) личности…

Особенности идентификации (установления) личности иностранных лиц и лиц без гражданства при удостоверении доверенности нотариусом.

Документами, которые удостоверяют личность иностранного гражданина в Российской Федерации, являются паспорт…

К вопросу о необходимости введения всеобщей…

Они определяются конкретным возрастом или периодам жизни, что не отвечает

Основные термины (генерируются автоматически): всеобщая дактилоскопическая регистрация, дактилоскопическая регистрация, Российская Федерация, гражданин, паспорт гражданина…

Определение понятия персональных данных в Российской…

Понятие персональных данных в Российской Федерации. История вопроса об использовании и защите персональных данных в нашей

Самым важным и часто встречающимся критерием является возможность идентификации по соответствующим данным конкретного лица.

Публикация научных статей — Молодой ученый

Чтобы это сделать, надо ввести свои данные в несколько вспомогательных полей, которые используются в SCIENCE INDEX.

В интернет-магазине вы можете заказать из архива любой номер журнала или сборник конференции.

Распространение порнографических материалов в сети интернет…

Поэтому каждый гражданин Российской Федерации имеет возможность свободного доступа в информационно-телекоммуникационную сеть интернет

На данных интернет-ресурсах работают так называемые «модели», лица мужского, женского, а также трансгендеры, которые…

Проект «Мы в интернет-безопасности» | Статья в журнале…

Федеральный закон Российской Федерации № 436-ФЗ «О защите детей от информации

Интернет-пространство, как совокупность компьютерных сетей и информации, в первую. По данным исследования «Растим детей в эпоху Интернета», 56 % детей постоянно использует…

Влияние интернет-технологий на развитие России в целом

электронная коммерция, Россия, глобальная компьютерная сеть, Российская Федерация, Интернет, платеж, продажа товаров, сеть, бытовая техника, Южная Корея.

РОЛЬ СПОСОБОВ ИДЕНТИФИКАЦИИ ЛИЧНОСТИ В СОВРЕМЕННОМ МИРЕ

РОЛЬ СПОСОБОВ ИДЕНТИФИКАЦИИ ЛИЧНОСТИ В СОВРЕМЕННОМ МИРЕ

Рожкова А.А. 1

1

Демичева Е.А. 1

1

Текст работы размещён без изображений и формул.

Полная версия работы доступна во вкладке «Файлы работы» в формате PDF

Введение

Недавно, торопясь в школу, я забыла пропуск – электронную карточку, с помощью которой все учащиеся проходят через турникет, приложив ее к считывающему устройству. (Приложение II, фото 1) Информация с карточки поступает на монитор и сверяется с базой данных учащихся, после чего турникет открывается. Но в школу я все равно прошла, меня пропустил охранник. Я рассказала о случившемся своим одноклассникам. Оказывается, они также иногда забывали карточку. Кроме того, я несколько раз наблюдала, как старшеклассники, забыв свою карточку дома, пользовались картой товарища, переданной через турникет, и свободно проходили через систему проверки. Значит, наша система безопасности несовершенна. Происходит идентификация карточки, а не самой личности.

Меня заинтересовало, а существуют ли более совершенные способы идентификации личности? Этот вопрос и стал темой моего исследования.

Цель работы: изучить значение идентификации личности в современном обществе

В соответствии с целью определены задачи:

-

Изучить литературу по теме -

Выделить наиболее совершенные способы биометрической идентификации личности -

Рассмотреть перспективы и надёжность использования в различных сферах современного общества.

Актуальность данной темы состоит в том, что в современном обществе мы на каждом шагу сталкиваемся с необходимостью идентификации личности с целью обеспечения безопасности в различных сферах жизнедеятельности человека.

Методы исследования: получение образцов отпечатков, их изучение и анализ, изучение литературы по интересующим вопросам.

Объект исследования: современные способы идентификации личности.

Предмет исследования: отпечатки пальцев.

I. Идентификация личности

1.1. Понятие и виды биометрической идентификации личности.

Идентификация (от латинского identifico –отождествлять) — установление тождества неизвестного объекта известному на основании совпадения признаков. Процедура проверки подлинности, применяемая в различных системах безопасности, называется аутентификация (англ. authentication, от греческого [authentikos] – реальный, подлинный).

Биометрией называется совокупность способов и устройств для идентификации человека, которые основаны на его уникальных физиологических или поведенческих характеристиках.

Биометрические (уникальные) свойства: отпечатки пальцев, форма лица, радужная оболочка глаза, рисунок сетчатки глаза, геометрия руки, речь, почерк, особенности печати на клавиатуре и даже узор вен на запястье.

По типу используемой информации биометрическая идентификация делится на способы статистические и динамические.

-Статистические способы основаны на свойствах, данных человеку от рождения. Их нельзя потерять, скопировать или украсть. Это отпечатки пальцев, радужная оболочка и сетчатка глаза, форма лица, форма ладони, расположение вен на кисти руки практически не меняются со временем;

-Динамические способы основаны на поведенческой характеристике личности. Это подпись, речь, движения пальцев рук при печатании текста на клавиатуре. Но они могут изменяться под воздействием различных факторов, что делает их менее надежными.

1.2. Способы идентификации личности по биометрическим параметрам

Рассмотрим некоторые статистические методы распознавания

Распознавание по радужной оболочке глаза

Радужная оболочка глаза является уникальной характеристикой человека. Рисунок радужки окончательно формируется в возрасте около двух лет и практически не изменяется в течение жизни, кроме как в результате сильных травм или резких патологий. Метод является одним из наиболее точных среди биометрических методов. Для его выполнения необходима камера, чтобы получать изображение глаза с достаточно высоким разрешением, и программное обеспечение для выделения из полученного изображения рисунка на радужной оболочке.

Преимущество метода — отсутствие соприкосновения с устройством: необходимо только приблизить глаз на расстояние меньше метра к сканеру; радужная оболочка глаза защищена от повреждений. Недостаток: высокая стоимость оборудования. (Приложение I, рисунок 1)

Распознавание по сетчатке глаза

Данный метод распознавания признан одним из самых надежных методов биометрической идентификации личности. Сканер считывает рисунок капилляров на поверхности сетчатки глаза. Сканирование сетчатки происходит с использованием инфракрасного света. Сканеры сетчатки глаза получили широкое распространение в системах контроля доступа на особо секретные объекты.

Преимущество метода — высокий уровень распознавания. Недостатки: сложная при использовании система, так как требуется неподвижно значительное время смотреть в темное отверстие прибора, при этом в глаз направляется инфракрасные свет. Высокая стоимость прибора (Приложение I, рисунок 2)

Распознавание по лицу

Черты лица и форма черепа каждого человека индивидуальны. Распознавания заключается в создании двух- или трехмерного образа лица человека. На изображении лица подчеркиваются контуры глаз, губ, бровей, носа. Затем производят математические вычисления расстояний между этими элементами. В результате полученных сведений создается образ, который преобразуется в цифровую форму.

Преимущество метода заключается в отсутствии дорогостоящего оборудования. Недостаток требования к отсутствию внешних помех, мимике на лице (Приложение I рисунок 3)

Распознавание по венам руки

Это новая технология в сфере биометрии, широкое применение её началось всего лет 5-10 назад. Инфракрасная камера делает снимки внешней или внутренней стороны руки. Рисунок вен формируется в виде черных линий.

Преимущество метода — отсутствие контакта со сканирующим устройством, высокая достоверность. Технология сравнима по надёжности с распознаванием по радужной оболочке глаза. Недостаток — необходимое оборудование производит единственная английская фирма и оборудование не из дешевых. (Приложение I, рисунок 4)

Распознавания по форме рук

Метод, достаточно распространённый, основанный на получении геометрических характеристик рук: длин пальцев, ширины ладони и т.д. Специальное устройство позволяет получить трехмерный вид кисти. В результате получают измерения для создания уникального цифрового кода, идентифицирующего человека.

Преимущество — хороший уровень распознавания. Недостаток — устройство распознавания занимает значительное место, форма рук с возрастом может измениться (Приложение I, рисунок 5)

Динамические способы распознавания

Распознавание по рукописному почерку

Метод основан на особенном движении руки во время подписания документов. Для сохранения подписи используют специальные ручки или восприимчивые к давлению поверхности. Характеристики измеряются, переводятся цифровой вид и подвергаются компьютерной обработке.

Метод не совсем надежный, так как подпись не всегда одинакова, изменения почерка возможны под воздействием как внешних факторов (дрогнула рука), так и внутренних эмоциональных. (Приложение 1, рисунок 6)

Распознавание по клавиатурному почерку

Данный метод заключается в наборе кодового слова, которое заменяет подпись. Из оборудования необходима лишь обычная клавиатура. Основной идентификационной характеристикой является динамика клавиатурного набора кодового слова (время между нажатиями на клавиши, скорость набора, время удержания клавиш, число ошибок в процессе набора).

Недостаток — изменение клавиатурного почерка под воздействием различных ситуаций.

Распознавание по голосу

Данный метод применяется при строительстве интеллектуальных зданий («умный дом»), при получении доступа к сети или компьютеру. Использование данного метода возникло в результате широкого распространения телефонных сетей и встраиваемых микрофонов в компьютеры, телефоны. Строится шаблон голоса, в котором учитываются различные характеристики голоса.

Недостаток — это низкая точность из-за различных помех в микрофонах, шумов, изменения голоса из-за простуды, эмоциональное состояние. Кроме того, ее можно перехитрить с помощью высококачественной магнитофонной записи. (Приложение I, рисунок 7)

1.3. Дактилоскопия наиболее распространенный способ идентификации личности

Самыми дешёвыми и простыми в использовании, но обладающими хорошими характеристиками, являются системы допуска по пальцам. (Приложение I, рисунок 8) Метод опознания человека по отпечаткам пальцев называется дактилоскопией, что в переводе с греческих слов означает: «дактилос» — палец и «скопио» — смотрю, то есть «пальцерассмотрение». Данный метод широко применяется в полиции для раскрытия преступлений и нахождения преступников.

При соприкосновении кожи наших пальцев и ладоней с любыми предметами остается отпечаток (след, оттиск). Это происходит из-за того что поверхность кожи всегда покрыта выделениями пота и жира. Кроме того, на пальцах рук видны различные линии, которые похожи на узоры, получившие научное название как папиллярные узоры. Оказывается, эти узоры начинают формироваться у малыша еще в животе у мамы и не изменяются, как правило, до самой смерти человека. Однако, при ряде заболеваний, а также порезов и ожогах папиллярные узоры могут исчезнуть или измениться, но тогда это все равно станет отличительным признаком для идентификации.

Еще в древности люди проявляли интерес к отпечаткам пальцев, о чем свидетельствуют глиняные таблички, посуда с оттиском пальца, найденные при археологических раскопках древнего города Вавилона, ассирийского государства, Древнего Египта, Индии, Китая, Японии. В Китае в VI –VII веках широко используется оттиск пальцев в качестве уникальной и не поддающейся подделке подписи владельца для подписания важных бумаг, договоров и даже были попытки установить по отпечаткам преступника.

В период с XII- XIX веках в Европе, благодаря проведенным исследовательским работам ученым Марселло Мальпиги, а также Вильямом Гершелем и Генри Фолдсом формируется научный подход использования отпечатков пальцев для сопоставления с личностью. Основателем же данного метода принято считать Френсиса Гальтона, ученого антрополога, который в своей книге «Отпечатки пальцев» обобщил ранее изученные материалы и провел самостоятельные исследования.

Одни узоры похожи по форме на полукруг или радугу, другие закручиваются, а некоторые похожи на петлю. Оказывается, существует три типа папиллярных узоров пальцев рук это дуговые, завитковые и петлевые. (Приложение I, рисунок 9) Такие свойства папиллярных узоров, как неизменяемость, восстановление и, самое главное способность оставлять отпечатки практически на любых предметах позволяют идентифицировать конкретного человека по следам его рук. Кроме того, за последние сто лет в мировой практике не выявлено ни одного случая совпадения кожных узоров у разных людей.

Преимущества метода – это высокая достоверность, низкая стоимость устройств, сканирующих изображение отпечатка пальца. Достаточно простая процедура сканирования отпечатка.

Недостатки: если повредить папиллярный узор мелкими царапинами, порезами, то сканер не распознает отпечаток, также сканер можно обмануть, подделав отпечаток пальца.

1.4. Перспективы биометрии

Итак, традиционные методы идентификации с помощью карт, паролей, как я выяснила, недостаточно надежны, в настоящее время возрастает интерес к использованию уникальных физиологических особенностей самого человека, как наиболее эффективного способа для осуществления безопасного доступа к различным системам. Сегодня методы биометрической идентификации широко применяются в различных сферах жизнедеятельности человека. Например, при прохождении паспортного контроля в заграничном паспорте нового образца в специальный микрочип внесена информация об отпечатке пальца и радужной оболочке глаза. Многие государственные, финансовые и военные учреждения оснащены системой контроля доступа с использованием биологических особенностей человека во избежание незаконного проникновения в здания или к информации. Современные компьютеры, ноутбуки, планшеты, телефоны также оборудованы системами распознавания и идентификации по отпечаткам пальцев рук.

Основоположниками методов распознавания и идентификации личности по физиологическим особенностям человека принадлежит правоохранительным органам, которые активно пользовались данным методом уже несколько сот лет назад для раскрытия преступлений.

В сфере образования биометрические технологии также нашли свое применение, например, в начальных школах Шотландии проходит испытание биометрическая система, основанная на использовании отпечатка пальца. Эта система позволяет вести учет блюд, полученных детьми в школьных столовых. Ученики «покупают» понравившееся им блюдо, просто прикасаясь к окошку устройства, сканирующего отпечатки пальцев, после чего соответствующая сумма снимается со счета, средства на котором ранее были размещены родителями ученика. Таким образом, исключаются случаи потери карт учащимися, и позволяют учебному заведению завоевывать доверие родителей, родители в свою очередь получают возможность контролировать финансовые операции своих детей.

II. Идентификация личности в домашних условиях

2 1. Дактилоскопия в домашних условиях

Изучив литературу, я заинтересовалась: как же происходит снятие отпечатков пальцев рук? Можно ли дома произвести процедуру сканирования отпечатка? Действительно ли нет похожих отпечатков?

Я узнала, что самые главные орудия эксперта – кисточка и баночка с порошком. Микроскопические частицы порошка прилипнут к потожировым следам, оставленным пальцами, и станут видны. При этом для разных поверхностей применяются разные порошки. Необходимо аккуратно кисточкой нанести на поверхность с отпечатками специальный порошок, отпечатки окрасятся и станут заметнее. Затем отпечаток переносится на бумагу с помощью дактилоскопического скотча и исследуется на принадлежность.

Для снятия отпечатков самостоятельно с поверхности мне потребуется прозрачная белая кружка с отпечатком, черный порошок, который приготовила заранее, измельчив грифель простого карандаша, и бумага. Сначала необходимо аккуратно кисточкой нанести порошок на всю поверхность с отпечатком, затем на полученный отпечаток наклеить липкую ленту и перенести его на бумагу. Необходимо учесть, первое — если поверхность светлого цвета, то необходимо использовать темный порошок, а если темная, то светлый и второе — если порошок или чернила темного цвета, то бумага, на который переносится опечаток, должна быть светлая, и наоборот если порошок или чернила светлые, то бумага должна быть темная.

2. 2. Создание картотеки отпечатков пальцев одноклассников

Я прочитала, что дактилоскопия — наиболее распространенный способ идентификации личности, так как в мировой практике не выявлено ни одного случая совпадения кожных узоров у разных людей.

Я обратилась за помощью к моим одноклассникам. Вооружившись штемпельной подушкой с чернилами, отобрала отпечатки большого пальца правой руки у 24 одноклассников. Первые образцы отпечатков, полученные мной, были смазанными, узоры были не видны. Значит, необходимо изменить способ нажатия пальца на бумагу. Опытным путем я установила, что наиболее удачно получаются отпечатки, когда непросто нажимаешь сразу всей поверхностью подушечки пальца на бумагу, а прикладываешь к бумаге сначала левую сторону пальца, а затем аккуратно, не отрывая пальца от бумаги, поворачиваешь его на правую сторону. Кроме того, движение пальца слева направо на бумаге удобно проделывать, когда лист расположен на краю стола. Итак, все эти моменты были учтены мной при дальнейшем отборе отпечатков у одноклассников. (Приложение II, фото 2)

С помощью лупы я приступила к их изучению. Из всех собранных образцов отпечатков, которые мне удалось рассмотреть, 17 оказались петлевыми, например, образцы под номерами 1, 6, 10, 20; 7 – завитковые, например образцы под номерами 5, 8, 11, 15. Дуговых узоров обнаружить мне не удалось. (Приложение III, диаграмма 1) Несмотря на схожесть рисунков, все отпечатки отличаются друг от друга расположением линий, образующих узор. Таким образом, мной не выявлено ни одних полностью похожих отпечатков пальцев среди одноклассников. Следовательно, гипотеза о различии отпечатков у разных людей подтверждается.

2.3. Распознавание по рукописному почерку

Также, мне было интересно выяснить, смогут ли ребята распознать по почерку кем было написано предложенное слово «чудесно». В данной игре приняли участие 25 учеников моего класса. Было выбрано 5 образцов для распознания, из которых 4 были отгаданы, пятый образец не угадал никто. (Приложение II фото 3) Я создала картотеку почерков своих одноклассников. Сравнив почерки, я пришла к выводу, что каллиграфия у всех разная, несмотря на то, что мы учимся у одной учительницы. Значит, почерк — дело индивидуальное. А рассматривая ежедневные выставки наших лучших работ, я поняла, что возможны изменения почерка под воздействием как внешних факторов (дрогнула рука), так и внутренних эмоциональных. Поэтому, это ненадежный способ идентификации личности.

Заключение

Считаю, что поставленные цели и задачи выполнены:

1) Я изучила литературу по данной теме

2) В результате проведённых исследований убедилась, что дактилоскопия более надёжный способ идентификации личности по сравнению с распознаванием по рукописному почерку.

3) Попробовала себя в увлекательной роли эксперта.

4)Пришла к выводу, что фальсификация биометрических данных возможна, однако если применять в совокупности два метода распознавания по форме рук и отпечатку пальцев, то уровень безопасности становиться очень высоким. На мой взгляд, в нашей школе достаточно, применить способ распознавания по отпечатку пальца.

Интерес к биометрической идентификации личности с каждым годом возрастает. В настоящее время ведутся исследования биометрических методов идентификации личности по различным физиологическим особенностям человека, например, по характеристики ДНК, форме ушной раковины, запаху человека, по уровню солености кожи, по электрической активности сердца и многим другим, некоторые из них призваны перспективными и могут найти широкое применения.

Литература:

1. Лакин, Г.Ф. Биометрия: Учеб. пособие для биол. спец. вузов. — 4-ое изд., перераб. и доп. — М.: Высшая школа, 1990. – 352 с.

2. 4. Каменюкин, И. А. Современные аспекты идентификации личности/ И. А. Каменюкин, З. А. Куличева, С. Б. Кинаш// Инновационная наука. – 2016. — №5. – с. 10-11.

3. Клипко, Е.П. «Биометрическая идентификация человека»// Политематический сетевой электронный научный журнал Кубанского государственного аграрного университета. – 2015. — № 109. – с. 21-25.

4.Морзеев, Ю.Современные биометрические решения в системах безопасности//САПР и графика. — 2015. — №3 – с. 15-17.

5. Моржаков, В. Современные биометрические методы идентификации/ В. Моржаков, А. Мальцев//БДИ. – 2015. — №2. – с. 21-26.

6. Личная идентификация. Википедия [Электронный ресурс]. — Режим доступа: https://ru.wikipedia.org/wiki. (Дата обращения: 01.02.2017).

Приложения:

Приложение I

Рисунок 1 Распознавание по Рисунок 2 Распознавание

радужной оболочке глаза по сетчатке глаза

Рисунок 3 Распознавание по лицу

Рисунок 4 Распознавание по венам руки

Рисунок 5 Распознавания Рисунок 6 Распознавания

по форме рук по рукописному почерку

Рисунок 7 Распознавание Рисунок 8 Распознавание

по голосу по отпечатку пальца

Рисунок 9 Типы папиллярных узоров пальцев рук

Приложение II

Фото 1 Охранная система

Фото 2 Отбор отпечатков пальцев у одноклассников

Фото 3 Игра «Угадай по почерку»

Приложение III

Диаграмма 1

Виды отпечатков пальцев одноклассников

Приложение IV

Таблица 1

Отпечатки пальцев одноклассников и образцы слова «чудесно» на 5 листах

Просмотров работы: 497

Как повысить безопасность в системах идентификации личности и контроля доступа

Мы уже писали о том, как с помощью системы видеонаблюдения контролировать периметр и обстановку внутри склада, магазина, автостоянки и других объектов. Но любая система безопасности дает максимальный эффект только в том случае, когда в ней используется одновременно несколько технологий. И именно такую синергию рассмотрим дальше.

Сразу скажем, что мы не ставили своей целью охватить в короткой статье все технологии систем видеонаблюдения и контроля доступа. Наша цель — показать, как можно, комбинируя различные технологии, повысить уровень защищенности охраняемого объекта.

Видит око…

Ни один современный магазин не обходится без камер. Они помогают директору не только пресекать различные противоправные действия, но и оперативно разрешать конфликтные ситуации.

Мы уже рассказывали, как с помощью нашей системы можно контролировать зону кассы и бороться с очередями. А сейчас подробнее остановимся на вопросах борьбы с воровством в торговом зале и контролем доступа в служебные помещения.

Руководитель службы безопасности (СБ) одного крупного магазина приоткрыл нам профессиональные секреты.

Торговый зал магазина занимает два этажа, плюс к этому в подвале находятся склады, а на улице автостоянка. Также у компании имеется несколько удаленных складов. Естественно, что при разработке системы безопасности появилась задача получить полный контроль над всеми охраняемыми объектами. По словам нашего собеседника, перекрыть всю территорию торгового зала камерами несложно, что и было сделано.

В залах и на кассах сейчас установлено около 30 камер которые несут постоянное «дежурство» и помогают охране отслеживать внештатные ситуации. Для наблюдения за автостоянкой также установлены камеры, а в местах с нулевым освещением ночью используются инфракрасные прожекторы.

На мониторинге видеоряда, поступающего из торгового зала, работают три женщины-оператора. По словам руководителя СБ, женщины лучше справляются с рутинной работой наблюдения за мониторами.

Но это еще не всё. Совершенно очевидно, что ни одна камера не даёт стопроцентной защиты от кражи. Видеонаблюдение — это здорово, но ведь в магазин частенько заходят злоумышленники, которые перед совершением кражи внимательно изучают места установки камер. И для борьбы с такими нарушителями идеально подходит технология распознавания лиц, ведь попав в поле зрение камеры один раз, нарушитель заносится в черный список. При его появлении оператор камеры сразу получает сигнал о присутствии в зале нежелательного гостя.

В дополнение к техническим средствам контроля в торговых помещениях присутствуют штатные оперативные сотрудники. Оперативники наблюдают за порядком и получают информацию от операторов.

Сим-Сим, откройся

При установке системы безопасности у руководства магазина сразу возник вопрос контроля доступа персонала на склад магазина и в удалённые хранилища. После анализа различных решений, которые есть на рынке, руководство остановилось на комбинации двух технологий для защиты дверей и турникетов, а именно Smart-картах и распознавании лиц.

Первый метод давно используется в составе систем контроля и управления доступом. Ivideon интегрирован в системы контроля и управления доступом (СКУД) GuardSaas и RusGuard, что позволяет настраивать реакции в системе (видеозапись любых событий СКУД) с возможностью их ассоциированного просмотра непосредственно из логов.

Выбор комбинации умных карт доступа и face recognition для СКУД объясняется очень просто.

Считыватели Smart-карт и сами карты отличаются высокой надежностью, стоят относительно недорого, просты в настройке и устойчивы к механическим воздействиям.

Нам рассказали, что одна сотрудница носила карту на шнурке и, нагнувшись, случайно опустила её в офисный шредер. По всей видимости, его резаки не повредили антенну, и карта не вышла из строя. Ну, а из рассказов о растоптанных в грязи, утопленных в воде и продолжающих работать картах можно собрать целый сборник.

При попытке наладить с помощью системы Smart-карт контроль за рабочим временем сотрудников, особенно находящихся на удалённых складах, руководство довольно быстро выяснило, что систему легко обмануть. Ведь это обычный магазин, и если сотрудник передаст свою карту коллеге и попросит его зафиксировать уход вовремя, а сам уйдёт раньше, то по электронному табелю он будет на работе числиться полный день, а фактически — меньше.

И именно поэтому было решено объединить технологии Smart-карт и распознавания лиц. Комбинация этих двух методов дала отличный результат: даже если нечестный сотрудник попытается уйти с работы раньше и не зафиксирует это картой, камера автоматически отследит его уход.

Биометрический контроль

©

На реальном примере магазина очень хорошо видно, насколько важно для бизнеса не только получать визуальную информацию о работе объекта, но и разграничивать уровни доступа для различных сотрудников в служебные помещения.

Использование технологий Smart-карт на сегодняшний день — простейший способ контроля доступа в служебные помещения. Вместо карт могут использоваться различные брелоки, как контактные, так и бесконтактные.

у этих устройств есть один существенный недостаток: они никак не связаны с конкретным сотрудником, которому их выдали. Следовательно, чтобы получить доступ в защищённое помещение, достаточно просто завладеть карточкой или брелоком.

Конечно, немного улучшает ситуацию защита карты с помощью PIN-кода, но это работает только при самодисциплине, ведь большинство людей очень любит записывать PIN на самой карте, «чтобы всегда был под рукой».

Поэтому в тех случаях, когда нужно обеспечить повышенную защиту помещения от несанкционированного проникновения, на помощь приходят биометрические системы контроля доступа.

Сразу хотим сказать, что не существует системы, которая обеспечит вам полную защиту от проникновения в зону безопасности. Но при попытке проникновения злоумышленник потеряет драгоценное время и неминуемо наделает ошибок, а это даст хороший шанс службе безопасности оперативно отреагировать на инцидент.

Приложите палец

©

Все хорошо знают, что отпечаток папиллярных линий на пальцах является уникальным для каждого человека и обеспечивает практически безошибочную идентификацию. А самое главное, рисунок почти не зависит от состояния здоровья человека, в отличие, скажем, от голоса. Поэтому первыми на рынок систем контроля доступа вышли сканеры отпечатков пальцев.

В датчике сканера матрица из светодиодов освещает палец, а цифровая камера в этот момент делает фотографию отпечатка. Далее снимок обрабатывается математическими алгоритмами, оценивающими его качество и формирующими информацию о владельце, которая будет занесена в базу данных.

Как и в криминалистике, все основные узоры папиллярных линий делятся программой на три типа: дуговые, петлевые и завитковые. Задача алгоритма — сначала определить тип узора, а затем произвести поиск минуции, так профессионалы называют место окончания узора. Именно минуции и места их расположения определяют уникальность отпечатков. Сканер распознает их взаимное расположение и образуемый ими рисунок, который делится программой на небольшие зоны, включающие фиксированное количество минуций.

Заметим, что ни один, даже самый сложный, сканер не сверяет все линии узоров. Он ищет только определенные закономерности в блоках и сопоставляет их с имеющимися в базе данных значениями. Если они совпали, значит, отпечаток принадлежит одному человеку.

Сейчас разнообразие моделей считывателей отпечатков пальцев, представленных на рынке, исчисляется сотнями. К вашим услугам различные виды сканеров, начиная от самых простых, из серии «приложи палец и входи», и заканчивая сложными комбинированными устройствами, которые могут, например, потребовать введения специального кода, произнесения ключевой фразы или подтверждения полномочий с помощью Smart-карты.

Любой современный сканер способен хранить в своей памяти информацию о сотнях тысяч отпечатков пальцев сотрудников, и может легко интегрироваться как в СКУД, так и в программу учёта рабочего времени персонала.

Для любителей детективов и шпионских фильмов скажем, что обмануть современные устройства довольно сложно. Забудьте о любимом трюке с переносом отпечатка с помощью тонера от лазерного принтера на скотч! Вы только испачкаетесь, а сканеры перестали реагировать на эту «дурилку» уже лет 15 назад. Так что оставьте этот трюк сценаристам боевиков и актёрам.

Не обманет серьёзный сканер также и любимая киношниками схема с прикладыванием ампутированного пальца. Мощные дорогие сканеры умеют отличать живую ткань от мёртвой. И то, что может пройти с недорогим сканером, встроенным в смартфон, серьёзный аппарат проигнорирует или поднимет тревогу.

Конечно, в интернете можно найти ещё довольно много способов «обмана» сканера отпечатков пальцев, помимо описанных нами, но не стоит думать, что разработчики этих устройств сидят сложа руки. Если технология взлома опубликована, то можно утверждать, что с большой долей вероятности создатели этих устройств уже нашли способ борьбы с ней. Или вот-вот найдут.

Кстати, сканеры отпечатков пальцев используются не только в спецслужбах или банках. Мы довольно часто сталкивались с этими устройствами и в обычных офисах. Так, что данная технология уже давно перешла из разряда экзотики в обыденность для бизнеса.

Покажите вашу руку

©

Следующим по популярности методом аутентификации является сканирование рисунка вен на ладони. На рынке представлено довольно много устройств данного типа.

Как и в случае использования сканера отпечатков пальцев, в память устройства или на сервер записываются контрольные «оттиски» всех допущенных в помещение лиц. А при необходимости усиления защиты можно приобрести комбинированный считыватель, требующий, например, дополнительного подтверждения полномочий входящего с помощью личного кода или Smart-карты.

На момент написания данной статьи мы смогли найти только один способ обмана данной системы.

Инженеры Ян Крисслер (Jan Krissler) и Юлиан Альбрехт (Julian Albrecht) из Берлинского технического университета предложили очень простой и эффективный способ «надуть» сканер. Они перенесли рисунок вен ладони на бумагу и покрыли его слоем красного воска; сканер не смог распознать поддельный отпечаток. Больше подробностей в видео:

Такой метод годится для лаборатории, но не слишком полезен в реальной жизни, поскольку требует серьёзной подготовки.

Ваш глаз — ваш пропуск

©

Итак, мы добрались до «главного героя» большинства шпионских и приключенческих фильмов: сканера радужной оболочки глаза. Как и отпечатки пальцев, рисунок радужки глаза каждого человека уникален. Именно поэтому он также является важным фактором биометрической идентификации. В отличие от отпечатков пальцев, подделать рисунок радужной оболочки практически невозможно, плюс, согласно исследованиям он не подвержен возрастным изменениям.

При сканировании радужной оболочки используется облучение глаза инфракрасным излучением ближнего спектра, а встроенная цифровая камера фиксирует рисунок радужки. Затем в дело вступают математические алгоритмы, осуществляющие анализ и обработку фотографии.

Заметим, что использование ИК-лучей при сканировании позволяет устройствам работать в полной темноте. Не станут препятствием для сканера обычные очки и контактные линзы.

Из описания принципа работы устройства можно сделать ошибочный вывод, что перед нами абсолютно устойчивая к взлому система. Если отпечатки пальцев или ладони мы оставляем практически везде, и их можно легко получить и попытаться использовать для взлома биометрической системы аутентификации, то уж рисунок радужной оболочки мы точно нигде случайно не «засвечиваем». Как говорят специалисты, взломать можно любую систему защиты, вопрос только во времени и ресурсах, которые для этого нужны.

А поскольку сканеры радужной оболочки глаза стали встраивать в обычные смартфоны, то и число желающих испытать такую защиту на прочность сильно увеличилось.

В частности, нам удалось найти описание способа, которым специалисты Chaos Computer Club сумели обмануть сканер радужки глаза, установленный в смартфоне Samsung Galaxy S8. Используя обычный фотоаппарат, принтер и контактную линзу они взломали биометрическую защиту и получили доступ к данным в смартфоне. За подробностями сходите по ссылке.

Скажите «ааааа»

©

Теперь поговорим о системах голосовой идентификации. Попытки распознать человека по голосу предпринимались очень давно. Как ни парадоксально это звучит, чем серьёзнее становились технические и программные методы обработки звука, тем менее надежным становился подобный метод опознания. Впрочем, судите сами.

Любая система распознавания голоса — это комбинация чувствительного микрофона с усилителем и цифрового сигнального процессора (DSP), «заточенного» под обработку и анализ полученной с микрофона информации. И именно встроенные в DSP алгоритмы обеспечивают уверенную идентификацию пользователя и защиту системы от взлома.

Да, тембр голоса, его спектральный состав, манера речи, способы произношения фраз у каждого из нас свои. Но если отпечатки пальцев остаются на любом предмете, которого мы касаемся, то с голосом ситуация ещё хуже. Его образец можно получить не сильно напрягаясь.

Даже если для доступа в помещение нужно сказать определённую фразу, то никто не мешает злоумышленнику составить её из отдельных слов в любом аудиоредакторе, а затем воспроизвести её в микрофон считывателя, используя, например, свой смартфон.

Ещё одним недостатком систем голосовой идентификации является подверженность голоса возрастным изменениям, различным травмам лица и гортани и его искажение при болезни. Учитывая всё вышесказанное, системы аутентификации человека по голосу отдельно используются очень редко. Они наиболее эффективны при работе в системах двойной идентификации, где могут дополнять, например, сканер отпечатка пальцев или ладони.

Аппаратный фейсконтроль

© Вася Ложкин

Благодаря массовому использованию в смартфонах, технология аутентификации пользователя по трёхмерной фотографии лица стала весьма популярной.

Уже сейчас в некоторых торговых сетях тестируются возможности организации полностью автономных магазинов, в которых нет привычных продавцов и кассиров. Согласитесь, что подобная структура торговых точек требует иного подхода к работе и службы безопасности.

Нетрудно представить себе магазин, торгующий элитными часами или украшениями по клубной системе. Перед посещением такого салона вас попросят заранее предоставить свои биометрические данные, и только после их сканирования на входе перед вами дружелюбно распахнутся двери. Затем, учитывая ваши интересы, голографический гид покажет вам наиболее подходящий ассортимент товаров, и вы сможете выбрать и примерить интересующую вас модель.

Оплата покупки, конечно, будет совершаться также при помощи биометрической аутентификации.

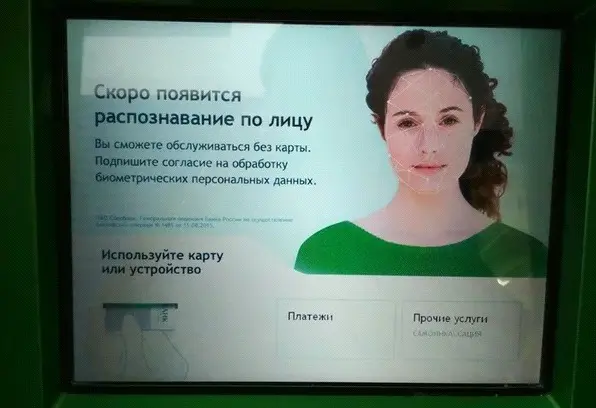

Если вам данный подход кажется фантастикой, вспомните о том, что совсем недавно глава Сбербанка Г. Греф анонсировал скорый переход компании на биометрическую идентификацию клиентов. Не остаются в стороне от этой инициативы и другие банки.

Уже сейчас во многих из них можно добровольно сдать свои биометрические данные и в дальнейшем использовать их вместо паспорта. Так что времена, когда мы подавали наши паспорта сотрудникам банков, скоро станут историей!

Вместо заключения

Максимальную защиту объекта обеспечивает именно комбинированное использование нескольких технологий – например, СКУД Ivideon. Пока разработчиками не создано ни одной идеальной системы, гарантирующей стопроцентную защиту от взлома или обмана. А вот использование нескольких систем совместно может значительно осложнить жизнь злоумышленнику и дать службе безопасности временну̒ю фору для выявления и пресечения попытки проникновения на объект.

1.3 Способы идентификации личности по биометрическим параметрам.

По

типу используемой информации, как видно

на (рис. 1) биометрическая идентификация

делится на статические и динамические

способы.

Далее

рассмотрим подробнее каждый способ

биометрической идентификации.

1.3.1 Статические способы

Статические

способы, основанные на уникальных

свойствах, данных человек от рождения

и неотъемлемых от него. Физиологические

показатели (геометрия ладони или

папиллярный узор пальцев) являются

неизменными для человека.

Рассмотрим

подробнее методы идентификации:

– Дактилоскопия.

Этот метод опознавания является самым

распространенным. Он использует

неповторимость папиллярных узоров

пальцев для каждого человека (Рис. 2).

Специальным сканером получают изображение

пальцевого отпечатка. Оно трансформируется

в цифровой код и сопоставляется с

шаблоном, введенным ранее.

Процесс

идентификации длится не больше нескольких

секунд. Определенный недостаток,

сдерживающий развитие этого метода,

состоит в предубеждении некоторых

людей, не желающих оставлять данные о

своих отпечатках пальцев. Контраргумент

разработчиков аппаратуры заключается

в том, что информация о папиллярном

узоре не хранится, а хранится только

короткий идентификационный код,

выстроенный по отпечатку пальца и не

позволяющий воссоздать узор для

сравнения. Преимуществом метода является

простота в использовании, надежность

и удобство.

– Отождествление

по форме руки.

Этот статический метод основан на

измерении формы кисти руки (Рис. 3). Она

также является уникальным биометрическим

параметром человека. С помощью специального

устройства, состоящего из камеры и

нескольких подсвечивающих диодов,

которые, включаясь по очереди, дают

разные проекции ладони, строится

трехмерный образ кисти руки, по которому

формируется свертка и идентифицируется

человек.

Данный

метод по своей технологии и точности

сопоставим с методом отождествления

по отпечатку пальца, хотя само устройство

для реализации метода занимает много

места. Чрезвычайно мала вероятность

наличия двух идентичных кистей рук,

имеющих одинаковую геометрию, хотя руки

с возрастом меняются.

Сегодня

идентификация по геометрии руки

применяется в законодательных органах,

больницах, международных аэропортах и

т. д.

–

По

расположению вен на лицевой стороне

ладони. С

помощь инфракрасной камеры считывается

рисунок вен на лицевой стороне ладони

или кисти руки. Полученная картинка

обрабатывается и по схеме расположения

вен формируется цифровая свертка.

–

Идентификация

по сетчатке глаза.

Сетчатки сканируется с помощью

низкоинтенсивного инфракрасного света,

который направляется к кровеносным

сосудам задней стенки глаза через зрачок

(Рис. 4). Сканеры сетчатки широко

распространены в системах доступа на

секретные объекты, поскольку у них почти

не бывает неправильного разрешения

доступа. Ошибки могут объясняться

отклонением головы от эталонного

положения и неправильной фокусировкой

взгляда на источнике света.

Даже

у близнецов различается капиллярный

рисунок сетчатки. Вот почему этот способ

может успешно использоваться для

идентификации личности.

Недостатком

таких систем можно отнести психологический

фактор: не каждый человек может смотреть

в темное отверстие, в котором в глаз

что-то светит. Кроме того, эти системы

чувствительны к неверной ориентации

сетчатки, поэтому надо внимательно

следить за положением глаза по отношению

к отверстию.

–

Аутентификация

радужной оболочки. Основой

этого метода является исключительность

узора на радужной оболочке глаза (Рис.

5). Для его выполнения нужна камера, чтобы

получать изображение глаза с достаточным

разрешением, и специальное программное

обеспечение для выделения из полученного

изображения рисунка на радужной оболочке.

По нему и создается цифровой код, служащий

для идентификации человека.

Достоинством

сканеров является то, что от человека

не требуют сосредотачиваться на цели,

поскольку образец пятен радужной

оболочки сосредоточен на поверхности

глаза. Сканирование возможно на расстоянии

меньше 1 м. Это удобно для использования,

например, в банкоматах.

–

Форма

лица как объект для идентификации.

Этот статический метод идентификации

заключается в создании двух или

трехмерного образа лица человека. На

лице выделяются контуры бровей, глаз,

носа, губ и т.д., вычисляется расстояние

между ними и строится не просто образ,

а еще множество его вариантов на случаи

поворота лица, наклона, изменения

выражения (Рис. 6). Количество образов

варьируется в зависимости от целей

использования данного способа (для

аутентификации, верификации, удаленного

поиска на больших территориях и т.д.).

Затем вычисляют расстояния между этими

элементами и прочие параметры. По этим

сведениям создается образ, который для

сравнения преобразуется в цифровую

форму.

Этот

способ относится к наиболее динамично

развивающимся направлениям в индустрии

биометрии. Его привлекательность

основана на том, что не требуется

специального дорогого оборудования.

Достаточно персонального компьютера

и видеокамеры. Кроме того, отсутствует

физический контакт с устройствами. Не

нужно прикасаться ни к чему, либо

останавливаться, специально ожидая

срабатывания системы [18].

–

Термографическое

наблюдение лицевых артерий и вен.

Идентификация

человека по лицу сильно упрощаются,

если перейти в инфракрасный диапазон

световых волн. Термография идентифицируемого

лица выявляет уникальность расположения

на лице артерий, снабжающих кожу кровью,

которые выделяют тепло (Рис. 7). Для

получения термограммы, используются

специальные камеры инфракрасного

диапазона. В отличие от идентификации

по форме лица, этот метод позволяет

различать близнецов,

лицевые

кровеносные сосуды которых сильно

различаются. Вопроса подсветки для этих

биометрических устройств не существует,

поскольку они воспринимают лишь

температурные перепады лица и свет им

не нужен. Эффективность распознавания

не зависит от перегрева или переохлаждения

лица, естественного старения личности,

пластических операций, так как они не

изменяют внутреннее положение сосудов.

В

этом способе идентификации используется

специализированная видеокамера

инфракрасного дальнего диапазона.

–

Идентификация

по венам руки.

На биометрическом рынке присутствуют

устройства, которые построены на анализе

индивидуального расположения вен на

руках. Во внимание принимается рисунок

вен, расположенных на тыльной стороне

кисти сжатой в кулак руки (Рис.8). Наблюдение

за рисунком вен осуществляет телевизионная

камера при инфракрасной подсветке. При

вводе изображения производится его

бинаризация, выделяющая вены. Подобное

оборудование производит единственная

английская фирма Vinchek.

–

По

ДНК.

Преимущества данного способы очевидны.

Однако, существующие в настоящее время

методы получения и обработки ДНК,

занимают так много времени, что могут

использоваться только для специализированных

экспертиз.

–

По

форме уха. Ухо

окончательно сформировано в момент

рождения, а дальше только растет,

полностью сохраняя свою форму (Рис. 9).

Марк

Никсон, британский компьютерный

исследователь из Университета Саутгемптона

вместе с коллегами разработал компьютерный

метод идентификации по уху, который он

назвал «лучевое преобразование

изображения». Метод довольно хитрый и

сводится к «обстрелу» изображения

разноцветными лучами, что позволяет с

точностью 99,6% отследить все особенности

ушной раковины и записать их в

цифровом виде[1].

–

Другие

методы статической идентификации.

Существуют

и другие методы идентификации по

биометрическим характеристикам человек.

Здесь описаны только самые распространенные

из них. Например, есть такие уникальные

способы, как идентификация по подногтевому

слою кожи, по объему указанных для

сканирования пальцев, запаху тела и

т.д.

Биометрия в Сбербанке — что это такое, можно ли отказаться, отзывы

В 2019 году большая часть российских банков, лидирующие позиции в которых занимает Сбербанк, заложили основы сбора биометрических данных граждан. Основная цель внедрения системы цифровой идентификации — оказывать большинство банковских услуг дистанционно. Рассмотрим преимущество новой технологии и рассеем безосновательные опасения граждан.

В 2019 году большая часть российских банков, лидирующие позиции в которых занимает Сбербанк, заложили основы сбора биометрических данных граждан. Основная цель внедрения системы цифровой идентификации — оказывать большинство банковских услуг дистанционно. Рассмотрим преимущество новой технологии и рассеем безосновательные опасения граждан.

Содержание

Скрыть

- Что такое биометрические данные?

- Зачем Сбербанк собирает биометрические данные?

- Какие данные собирает Сбербанк?

- Как отказаться от биометрии в Сбербанке?

- Прохождение биометрии

- Как использовать биометрию?

- Безопасность передачи данных

Что такое биометрические данные?

Биометрические данные включают в себя любые параметры человека, выраженные в абсолютных значениях. Данные могут быть:

- уникальными, то есть полученными с рождения, такими как отпечаток пальца, радужная оболочка глаза, молекула ДНК, рисунок вен ладони;

- динамическими, то есть приобретенными и меняющимися в течение жизни, такими как слепок лица и голоса, почерк, походка.

Биометрические данные — уникальные характеристики особенности внешности человека, позволяющие безошибочно установить личность.

Уже в скором времени привычно будет, пользуясь услугами Сбербанка, идентифицироваться в различных системах не с помощью бумажной фотографии и паспорта. А с использованием электронного снимка высокого качества и уникальных характеристик голоса.

Зачем Сбербанк собирает биометрические данные?

С 2018 года Сбербанк все больше уходит в цифру, начав сбор биометрических данных. Биометрия в Сбербанке позволит клиентам получать доступ к большему количеству банковских услуг дистанционно. Цифровая идентификация выгодна как банку, так и пользователям:

- для банков — это прежде всего снижение издержек и возможность предоставлять услуги удаленно;

- для клиентов — это возможность получать услуги удаленно после первичной идентификации в одном из офисов любого банка.

При этом, при удаленном получении услуг особенно это актуально для жителей страны, которые живут в труднодоступных местах и в малонаселенных пунктах.

До 1 июля 2019 года каждый первый счет в каждом новом банке необходимо было открывать с помощью очной явки. Теперь достаточно однократно явившись в отделение:

- сделать фото;

- записать голос, — чтобы все отставшее время взаимодействовать с банком удаленно.

К слову сказать, Тинькофф Банк с 2011 года собирает биометрические данные:

- голосовые данные через сотрудников колл-центра, принимающих телефонные звонки от клиентов;

- базу фотографий через курьерскую службу, доставляющую банковские продукты.

Требования к качеству информации, которая будет использоваться в Сбербанке более жесткие:

- голос в отличие от стандартного процесса, когда представители Тинькофф банка отцифровывали телефонный трафик, здесь записывается с помощью микрофона;

- изображение лица проверяется по множеству заданных параметров;

- применяется двойная идентификация.

Главное преимущество для клиента — удобство обслуживания в банках, которое сводится к общению по телефону. Кроме того, так как банк снижает затраты, то можно надеяться на снижение кредитных ставок и увеличение депозитных ставок.

В настоящее время при звонке в контактный центр, оператор запрашивает паспортные и личные данные, кодовое слово. Иногда люди опасаются в телефонном разговоре передавать собственные данные. Кроме того, эта процедура передачи данных занимает много времени. К тому же можно допустить ошибку.

Благодаря биометрии, система мгновенно распознает по голосу и безошибочно идентифицирует клиента. Даже если голос изменился в результате болезни, индивидуальный тембр сохранится. Если система не распознает голос, то:

- включится “модуль аномалий”, блокирующий мошенников;

- идентификация будет происходить по стандартной схеме.

Какие данные собирает Сбербанк?

Центральный Банк РФ разработал законопроект, согласно которому российским банкам рекомендовано собирать биометрические данные россиян и вносить в Единую Биометрическую Систему (ЕБС), доступную всем кредитным организациям. Прежде всего:

- изображение лица;

- голосовые слепки.

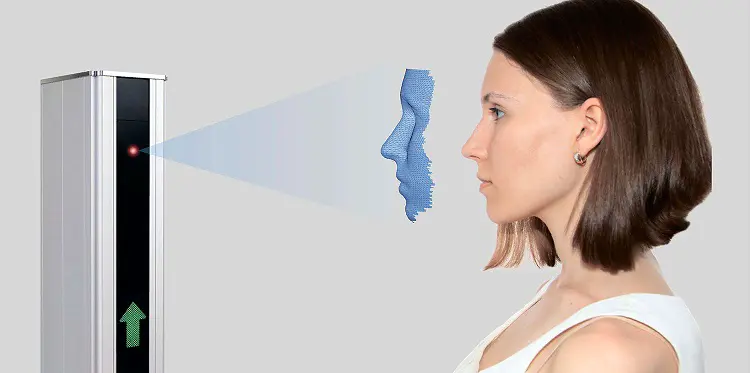

Фотография производится по особой технологии — делается фотографический объемный слепок лица для безошибочной идентификации при личном обращении в банк.

Запись голоса производится при помощи микрофона. Все данные обрабатываются в высокотехнологичных программах.

Идентифицировать личность будет техника, а человек исключается из системы распознавания. Используют именно голос и изображение лица, потому что их при установлении личности посредством удаленных сервисов:

- подделать сложнее;

- использоваться легче.

Следует знать, что биометрию в любое время можно пересдать. Эксперты даже рекомендуют обновлять свою запись в базе данных с периодичностью один раз в три года.

Как отказаться от биометрии в Сбербанке?

После того как представитель Сбербанка разъясняет особенности системы, клиент дает добровольное согласие на предоставление собственных биометрических данных.

Отказаться от предоставления биометрических данных можно:

- на начальном этапе никаким образом, не обосновывая собственный отказ;

- после того как согласие было дано.

Потребуется выбрать любой способ:

- написать заявление в отделении и отозвать согласие на биометрию;

- отправить онлайн-заявку через личный кабинет на сайте Госуслуги.

Прохождение биометрии

Пройти биометрию можно при личном посещении банка или используя банкомат. Порядок, следующий:

- Гражданин, являющийся клиентом, предъявляет паспорт гражданина РФ и карту, эмитированную Сбербанком.

- Подача заявления происходит через сервис Госуслуги, поэтому потребуется открыть личный аккаунт на сайте Госуслуги.

- Клиент дает согласие на сбор биометрических данных, подписывая собственноручно распечатанный документ или используя платежную карту.

- Начинается сбор биометрии:

- делается фотография в формате паспорта;

- записывается голос, для чего произносятся вслух цифры от 0 до 9, от 9 до 0, а также в случайном порядке.

- Клиент получает уведомление в СМС о том, что:

- данные внесены в единую биометрическую систему;

- получает право обслуживаться дистанционно.

По отзывам тех, кто уже прошел процедуру биометрии, процесс сдачи может занять значительное количество времени в связи с тем, что техника может подвести.

Как использовать биометрию?

После того как в системе ЕБС будет создана учетная запись, привязанная к паспорту, клиент может получать удаленный доступ к банковским услугам, притом не только в Сбербанке, но и в других кредитных учреждениях — участниках системы.

При звонке в колл-центр не нужно будет передавать какие-либо данные, сразу после произнесения первого слова, система распознает голос клиента и поприветствует его, назвав по имени и отчеству.

При желании получить кредит или открыть вклад дистанционно, потребуется:

- Указать логин и пароль, полученный при регистрации в единой системе идентификации и аутентификации.

- Показать в камеру лицо.

- Назвать кодовое слово.

- Дождаться результатов идентификации.

- Оформить требуемый банковский продукт.

Безопасность передачи данных

Вопрос безопасности является для большинства пользователей ключевым. Но специалисты уверяют, что биометрические технологии сами по себе во много раз надежнее, чем действующие способы идентификации личности. Ведь, обмануть компьютер гораздо сложнее, чем человека — это проверено на практике.

К тому же разработчики программы учитывают все нюансы и возможные проблемы, и стремятся свести их к минимуму:

- записывают биометрию без привязки к персональным данным;

- голос и слепок лица проверяются одновременно по множеству параметров.

Биометрия в Сбербанке — это первый этап. Надо быть готовым к внедрению биометрической технологии в такие сферы, как медицина, образование, страхование, торговля.

Конкретный метод идентификации — AccountingTools

Обзор специального метода идентификации